Gadget

Gadget Archive

- 1Mar 2026

- 1Nov 2017

- 1Jun 2016

- 1Aug 2015

- 1May 2015

- 3Mar 2015

- 1Feb 2015

- 1Oct 2014

- 1Sep 2014

- 1Jan 2014

- 1Oct 2013

- 1Aug 2013

- 2Jun 2013

- 2Jan 2013

- 3Aug 2012

- 1Apr 2012

- 1Sep 2011

- 1Jul 2010

- 1Jan 2009

- 1Nov 2008

- 1Jul 2008

- 1Nov 2007

- 1Oct 2007

- 1Jul 2007

- 4Jun 2007

- 2May 2007

- 1Apr 2007

- 1Mar 2007

- 2Feb 2007

- 1Jan 2007

- 2Dec 2006

- 3Nov 2006

- 2Oct 2006

- 1Sep 2006

- 2Jul 2006

- 1Jun 2006

- 1Apr 2006

- 1Jan 2006

- 1Dec 2005

- 2Nov 2005

- 2Sep 2005

- 2Aug 2005

- 4Jul 2005

Gadget

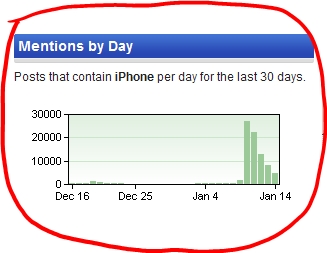

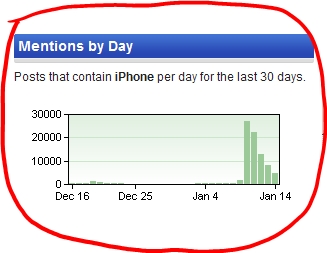

Nachdem sich bereits die halbe Blogosphäre zum neuen iPhone geäussert hat:

http://www.technorati.com/search/iPhone

Muss ich nun auch noch meinen Senf dazu geben. Apropos Senf:

http://www.technorati.com/search/iPhone

Der Weblogeintrag Wikis, Hasen oder Gadgets unterm Weihnachtsbaum? im netbib weblog fragt:

Haben wollen...

P.S.: Es muss aber auch gesagt werden, dass der Service der Firma Violet eher lausig ist. Zur Markteinführung des neuen Hasen wurde die Website komplett neu organisiert. Dies hatte während Tagen Ausfälle der alten Hasen zur Folge und auch der Website funktioniert seither nur jede zweite Seite...

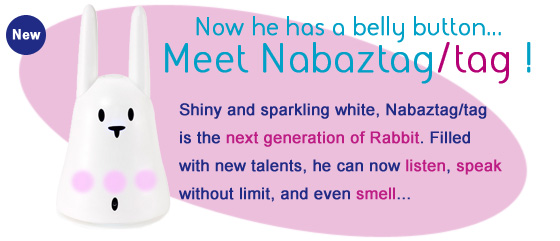

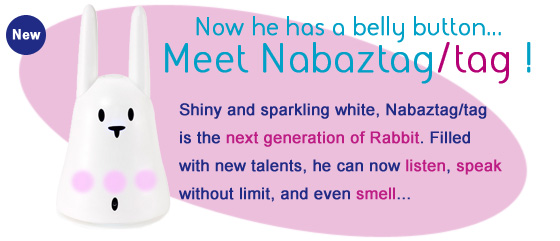

Ich weiß ja nicht, ob Literatur über Social Software als Weihnachtsgeschenk zumutbar ist, jedenfalls liefert Beat Döbeli Honegger eine sehr gute kleine Zusammenstellung aktueller Bücher zum Thema Wikis. Beats ohrenwackelnden, RSS verstehenden Hasen fände ich als Weihnachtsgeschenk ja irgendwie passender. Wer noch weitere Gadgets dieser Art sucht wird vielleicht mit den Mitteln des Webs 2.0 fündig, z.B. bei dem interaktiven Empfehlungsdienst mit dem schönen Namen iliketotallyloveit

Somit muss ich rasch dem Weihnachtsengel mitteilen, dass bald ein neuer Hase lieferbar sein wird, der nicht nur mit den Ohren wackeln und RSS-Feeds vorlesen kann. Die nächste Generation Funkhasen, genannt Nabaztag/tag kann dank zwei neuen Sinnesorganen ihre Umwelt besser erfassen. Neben dem erwarteten Mikrofon ist besonders der RFID-Reader spannend. Kommt ein RFID-Tag in die Nähe des Hasen kann dies eine Aktion im Internet auslösen. Dies eröffnet ganz neue Möglichkeiten...

… habe ich mir vor kurzem in Anlehnung an den Tiger aus Creature Comforts (Aardman Production) gesagt:

Und tatsächlich erhält man dank Perpendicular Recording bereits für knapp 200 Franken die unvorstellbare Menge von 160 GByte im 2.5 Zollformat. Somit werkelt - leider deutlicher vernehmbar als die Vorgängerin - seit einigen Tagen eine 160 GByte Festplatte von Samsung in meinem Tablet. 160 GByte. Hmm.

Ökonomisch gesehen ist ja der WiFiHase Nabaztag nicht ganz sauber. Auf der Website erfährt man zwar, was der Hase alles kann. Dass aber gewisse Dinge nur gegen ein monatliches Abo verfügbar sind, erfährt der blauäugige Kunde erst nach dem Kauf, wenn er seinen Hasen registriert. So ist beispielsweise das Vorlesen lassen von E-Mails oder das Abspielen von MP3-Dateien bei Abschluss eines Abos möglich. Das ist meiner Ansicht nach nicht sehr vertrauensbildend und seriös.

Auch nach dem Kauf und dem erneuten Studium der nun zu einem grösseren Teil zugänglichen Website ist mir noch immer nicht klar, welche Services jetzt kostenlos verfügbar sind:

- Sind kostenpflichtige Services auch kostenpflichtig, wenn sie nicht über die Website von Nabaztag, sondern via API (siehe NabaztagTechnisch) verwendet werden?

- Kostet es den Besitzer etwas, wenn andere die Services nutzen (mails senden usw.)?

Kontakt

- Beat Döbeli Honegger

- Plattenstrasse 80

- CH-8032 Zürich

- E-mail: beat@doebe.li

About me

Social Media

This page was cached on 19 Apr 2026 - 08:36.